La prochaine fois que vous saisissez votre code PIN ou votre schéma de déverrouillage sur votre smartphone, vérifiez qu’il n’y a pas caméra pointée sur vous. Ou alors portez des lunettes teintées. Car il est possible devenir votre code secret à partir des mouvements que font vos yeux pendant que vous tapotez sur votre écran. C’est en effet ce que viennent de prouver des chercheurs des universités du Delaware et d’Arizona, à l’occasion de la conférence IEEE S&P 2018, à San Francisco. Ils ont baptisé leur attaque « EyeTell ».

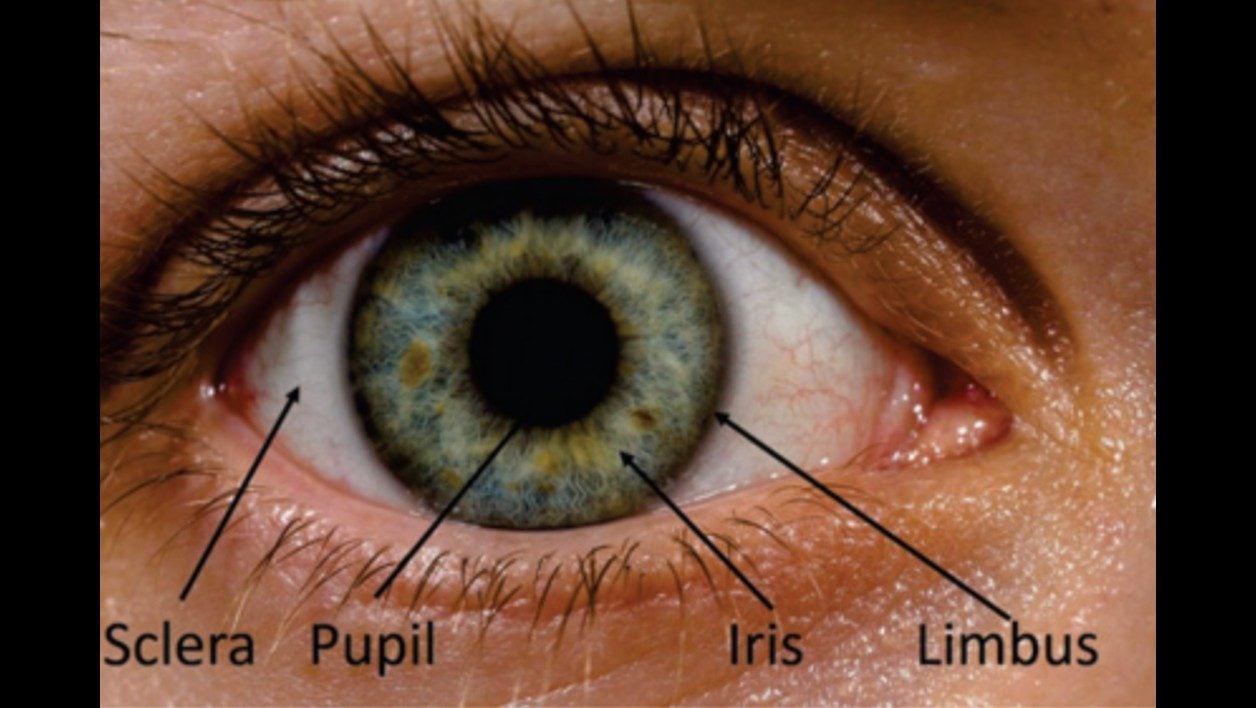

Ainsi, ces chercheurs ont filmé les yeux de 22 personnes avec un caméscope Panasonic HCV7000 à quelques mètres, pendant qu’ils entraient des codes PIN sur un iPhone 6s ou des schémas de déverrouillage sur un Nexus 6. Les vidéos ont ensuite été analysées par une batteries d’algorithmes de détection et de tri d’image pour en déduire le mouvement des doigts.

Les résultats sont plutôt intéressants. Codes PIN et schémas ont pu être trouvés avec une probabilité respective de 57 % et 39 %. Mieux : le système peut proposer une dizaine de codes secrets potentiels avec une probabilité respective de 75,3 % et 80 % d’y trouver celui de la personne ciblée.

De quoi avoir une bonne chance de déverrouiller l’appareil en douce tout en évitant une éventuelle suppression des données (si l’utilisateur a activé ce type d’option).

L’attaque EyeTell permet également de trouver un mot de passe alphanumérique avec une probabilité de 48 %. Ce qui permet de considérablement réduire le temps nécessaire à une éventuelle attaque par force brute.

Paradoxalement, le taux de détection augmente avec la complexité du code secret. Un schéma avec huit segments est plus facile à trouver qu’un schéma avec quatre segments, le taux de détection pouvant parfois augmenter de 18 points.

De même, un code PIN avec 6 chiffres sera révélé plus rapidement qu’un code PIN avec 4 chiffres, avec une différence de probabilité pouvant aller jusqu’à 6 %. Cela s’explique par le fait que la complexité du code réduit le nombre de possibilités dans l’algorithme de tri.

Pour se protéger contre ce type d’attaque, c’est assez simple, il suffit de porter des lunettes de soleil. Mais ce n’est pas toujours très pratique. Une autre solution consiste à s’entraîner à saisir son code secret sans bouger des yeux. Ou de manière très rapide, pour faire chuter le taux de détection.

Ce n’est pas la première fois que des chercheurs tentent de deviner des frappes de clavier à partir de mouvements ou d’émanations physiques. En 2015, des chercheurs ont montré que l’on pouvait transformer les micros d’un smartphone ou les capteurs d’une montre connectée en keylogger. D’autres voies encore plus étranges ont été explorées ces dernières années, comme l’interférence des mouvements des doigts avec les ondes Wi-Fi (WindTalker, WiKey). Sur les smartphones, ces attaques seront de moins en moins efficaces à mesure que se généralisera l’authentification biométrique… qui n’est pas sans faille non plus.

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.