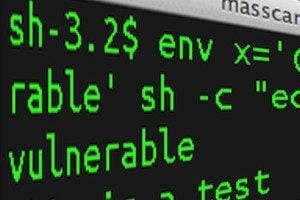

Les pirates n’ont pas perdu de temps. Quelques heures seulement après la publication de la faille Shellshock, ils ont lancé leurs premières attaques. Plusieurs experts, dont ceux de la société Trend Micro, ont détecté un code malicieux qui exploite la faille pour enrôler des machines Linux et Mac OS X dans un botnet. Une fois exécuté, ce code crée une porte dérobée et télécharge sur la machine un autre malware, baptisé Elf_Bashlite.A. Celui-ci est spécialisé pour lancer des attaques par déni de services distribuées, ce qu’il aurait d’ailleurs déjà réalisé à l’heure actuelle.

https://t.co/CO9AOtHglO Shit is real now. First in-wild attack to hit my sensors CVE-2014-6271 #shellshock #bash ping @MalwareMustDie

— Yinette (@yinettesys) 25 Septembre 2014

Le code malicieux qui exploite la faille Shellshock est disponible sur GitHub. Il n’a pas été compliqué à réaliser : les pirates se sont inspirés d’un programme créé hier par le chercheur en sécurité Robert Graham. Celui-ci a voulu savoir combien de systèmes sont vulnérables et a créé un petit script qui scanne les serveurs web. Dans leur variante malicieuse, les pirates ont poliment remercié ce chercheur, en intégrant dans leur code le mot « Thanks -Rob ». Pour sa part, Robert Graham estime que plusieurs milliers de machines ont d’ores été déjà été enrôlé dans le ce botnet.

Mais ce n’est pas la seule attaque. Toute une série de variantes circule déjà sur la Toile. AlienVault, par exemple, a mis la main sur un code qui cherche, lui aussi, à grossir les rangs d’un botnet. Mais la plupart des codes en circulation se contentent, pour l’instant, de faire un scan, histoire de se constituer une liste de systèmes vulnérables.

Ce que beaucoup d’experts de sécurité redoutent maintenant, c’est qu’un pirate transforme l’un de ces codes malicieux en vers, c’est-à-dire qu’il soit capable de se répliquer automatiquement de serveur en serveur. L’infection se propagerait alors de manière exponentielle, avec la possibilité de mettre l’Internet à genou.

@puellavulnerata @yinettesys I hope nobody’s stupid enough to do it that way; that leads to exponential growth and the whole net crashing

— MuninrepeeK eroL (@munin) 25 Septembre 2014

Ceux qui doivent être en train de transpirer sont les administrateurs systèmes, qui se retrouvent en première ligne pour protéger leurs serveurs. Une série de patchs est d’ores et déjà disponible, notamment pour Red Hat, Debian et Cent OS. Les grandes firmes du web ont été parmi les premières à réagir. Ainsi, Google a déclaré avoir patché la totalité de ses serveurs. Apple, de son côté, a promis de publier un correctif dès que possible, mais estime que les utilisateurs sous Mac OS X ne sont pas en danger. En effet, le système est certes vulnérable, mais ce n’est pas suffisant pour exploiter la faille, explique la firme auprès de The Verge.

Lire aussi:

Sécurité: la mégafaille «Shellshock» secoue le monde Linux et Mac OS, le 25/09/2014

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.