Il est discret et il a dû couter cher à fabriquer. Le groupe informatique Symantec a annoncé dimanche avoir découvert un logiciel d’espionnage furtif, opérationnel depuis 2008, dont la complexité technique induit que sa création a au minimum été supervisée par les services de renseignement d’un Etat. Ce logiciel malveillant baptisé « Regin » est un cheval de Troie extrêmement sophistiqué, de type « backdoor » (porte dérobée), permettant de surveiller les cibles choisies en toute discrétion, le vecteur d’infection variant selon chacune d’entre elles.

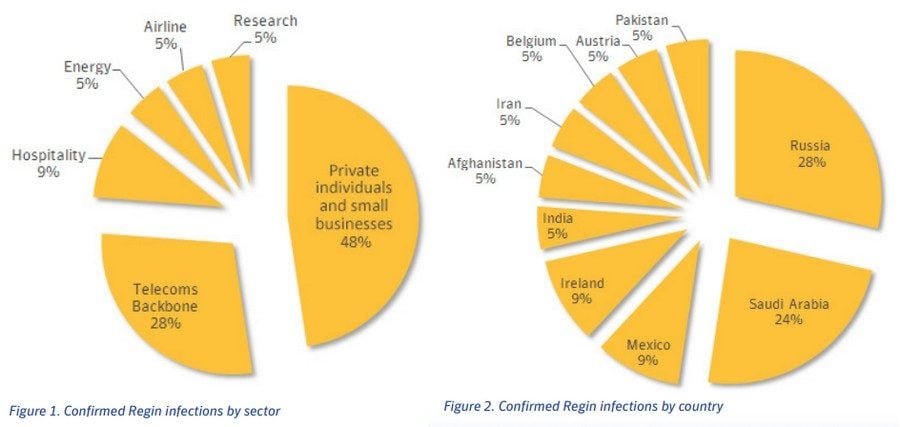

« Les équipes de Symantec ont détecté des brèches de sécurité avérées dans 10 pays, en premier lieu la Russie puis l’Arabie saoudite qui concentrent chacune environ un quart des infections », a expliqué à l’AFP Candid Wueest, un chercheur travaillant pour le spécialiste américain de la sécurité informatique. Les autres pays touchés par ordre d’importance sont le Mexique et l’Irlande suivis par l’Inde, l’Afghanistan, l’Iran, la Belgique, l’Autriche et le Pakistan.

A l’inverse de « Stuxnet » qui visait les centrifugeuses d’enrichissement de l’uranium en Iran, le but de « Regin » est de collecter différents types de données et non pas de saboter un système de contrôle industriel. Sa complexité implique une phase de conception ayant duré plusieurs mois, voire plusieurs années, et qui a nécessité un investissement financier important. « Le temps et les ressources employés indiquent qu’une nation est responsable », assure Candid Wueest.

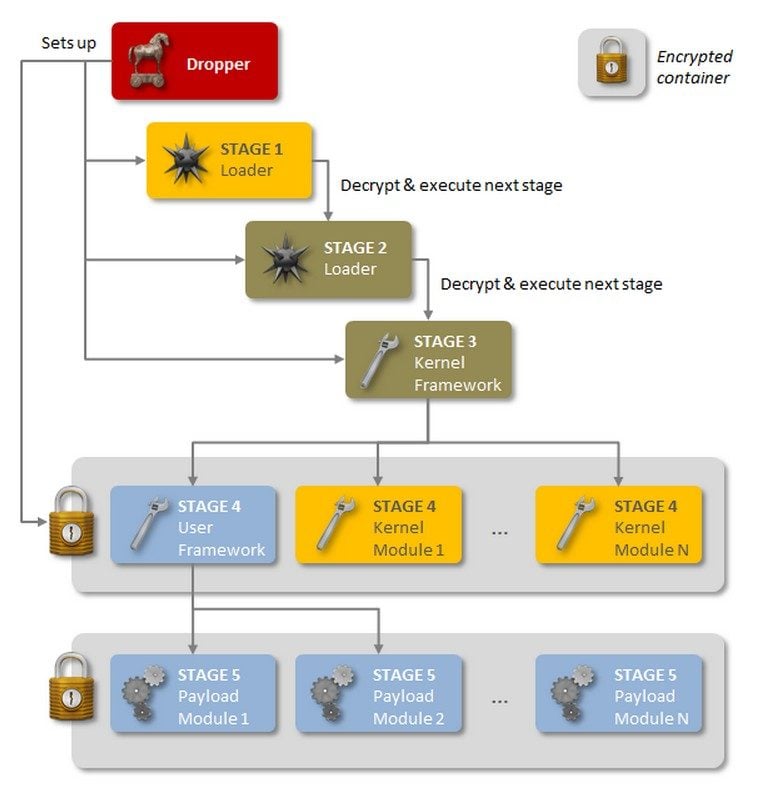

Les développeurs ont d’ailleurs déployé des efforts considérables pour rendre le virus le plus discret possible, lui permettant d’être utilisé dans des missions d’espionnage persistantes de très longue durée. « Même lorsqu’on parvient à l’identifier quelque part, il est extrêmement difficile de déterminer ce qu’il a fait ou ce qu’il recherche », souligne Candid Wueest. « Regin » opère en effet selon un domino en cinq étapes dont seule la première n’est pas dissimulée et chiffrée (voir image ci-dessous).

« Regin » utilise une approche modulaire, apportant une grande flexibilité aux attaquants, car ils peuvent charger des fonctions personnalisées adaptées à des objectifs individuels en cas de besoin. Il est notamment capable de réaliser des captures d’écran, de prendre le contrôle d’une souris et de son curseur, de voler des mots de passe, de surveiller le trafic d’un réseau, et de récupérer des fichiers effacés.

Identifié pour la première fois l’an passé par Symantec, « Regin » a d’abord été utilisé entre 2008 et 2011, date à laquelle il a brutalement été retiré. Une nouvelle version de ce « malware » a refait surface en 2013, et celle-ci est toujours active, d’autres versions et fonctionnalités existant sans doute.

Alors que 48% des infections ont touché des adresses appartenant à des fournisseurs de service internet, les cibles étaient en réalité les clients de ces sociétés. Les cibles incluent des entreprises, des organisations gouvernementales et des instituts de recherche. « Sa présence repérée dans des domaines comme l’hôtellerie et l’aéronautique a par exemple pu servir à ses instigateurs pour se renseigner sur les allées et venues de certaines personnes », affirme l’expert de Symantec.

Source:

Note de blog de Symantec

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.