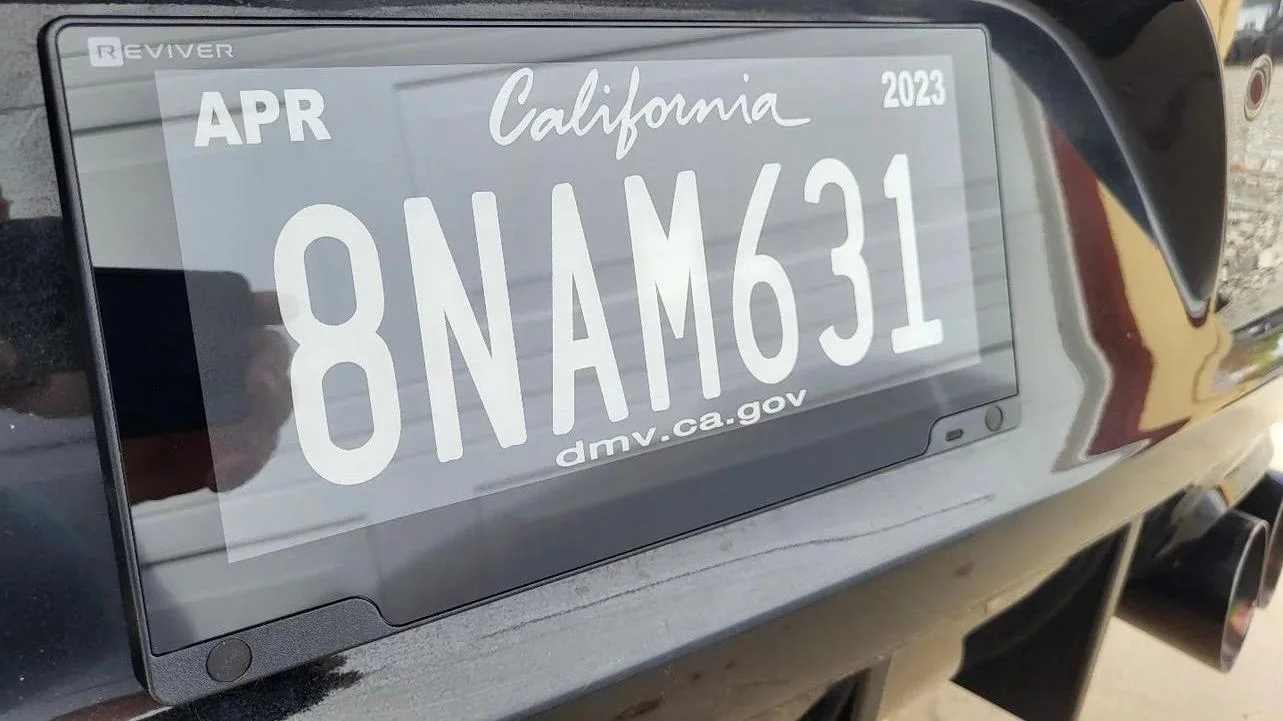

Censées personnaliser, mais aussi améliorer la sécurité de leurs utilisateurs, les plaques minéralogiques numériques, autorisées depuis octobre en Californie, font l’objet de vives critiques. En cause ? Leur sécurité. En effet, un groupe de recherche en cybersécurité, mené par Sam Curry, a mis en lumière une faille de sécurité critique. Le chercheur explique dans un post de blog être parvenu, avec son équipe, à contourner les protections de la plateforme Reviver, le principal fournisseur de ces plaques d’immatriculation numériques, et à activer des « super droits d’administrateur ». Dès lors, les chercheurs ont été en mesure de localiser précisément l’ensemble des véhicules immatriculés, mais aussi d’accéder aux informations personnelles de leur propriétaire (adresse, mail, et données bancaires) et même de changer le message affiché sur les plaques.

Lancées depuis octobre 2022 en Californie, les plaques de Reviver permettent effectivement de changer le message personnel que les utilisateurs peuvent afficher sous leur numéro d’immatriculation. C’est là l’une de leurs fonctionnalités. Mais elles permettent également d’être configurées pour accéder à des parkings payants plus rapidement ou tout simplement pour surveiller le véhicule qu’elles équipent. En effet, si le propriétaire constate que sa voiture est en mouvement alors qu’elle ne le devrait pas, il peut non seulement la tracer (et fournir l’information à la police), mais aussi signaler que le véhicule est volé directement sur sa plaque. Or rouler avec une plaque qui affiché « stolen » n’est pas idéal en termes de discrétion. Le service d’immatriculation numérique est autorisé en Californie depuis octobre, il en coûte entre 20 et 25$ par mois selon qu’il s’agit d’un modèle à batterie ou d’une version reliée par fil à l’électronique de la voiture.

Correctif express

Sam Curry explique dans son billet que c’est cette fonction de tracking qui a interpellé son équipe et qui l’a poussé à vérifier la protection des données des utilisateurs de ce type de plaque. Quelques manipulations dans le JavaScript du site du fournisseur plus tard, la faille était établie. L’équipe de chercheurs explique ensuite avoir averti Reviver qui a corrigé la faille dans les 24 heures qui ont suivi l’alerte. La société a d’ailleurs publié un communiqué dans les jours qui ont suivi l’incident et confirme que la faille est caduque, qu’elle n’avait donné lieu à aucune perte de données et qu’elle a permis de relever le niveau de protection de son service.

Néanmoins, l’image de Reviver et de ses Rplate s’en trouve pour le moins écornée, elle qui dans ses communications n’a cessé de souligner l’importance qu’elle accordait à la sécurité des données de ses utilisateurs.

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.

Source : Vice