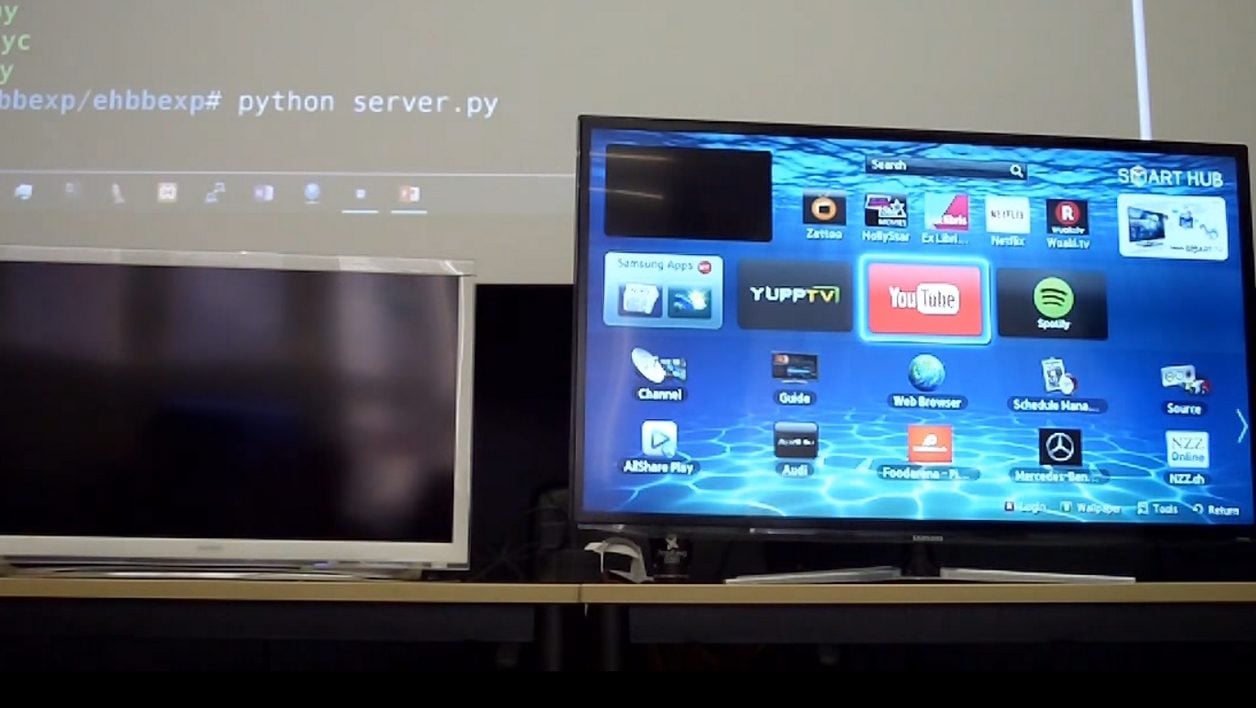

Les télévisions connectées sont encore plus vulnérables que ce que l’on imaginait. Le chercheur en sécurité Rafael Scheel de OneConsult AG a récemment démontré, à l’occasion d’un séminaire organisé par l’European Broadcasting Union, qu’il était possible de pirater des « Smart TV » à distance par l’intermédiaire d’un faux signal TNT. Selon Ars Technica, le chercheur a utilisé un émetteur low-cost DVB-T (la norme de transmission de la TNT) qui répercute un signal TV classique aux alentours tout en y insérant des commandes malveillantes. Il a réussi ainsi à obtenir les privilèges administrateur sur deux télés Samsung bénéficiant des dernières mises à jour, en exploitant des failles dans le navigateur web intégré.

Une fois l’appareil compromis, l’attaquant accède directement au téléviseur depuis Internet, ce qui lui permet alors « d’attaquer d’autres appareils dans le réseau local ou d’espionner l’utilisateur avec la caméra et le microphone de la TV », explique Rafael Scheel auprès d’Ars Technica. Le chercheur a expliqué sa trouvaille en détail dans une vidéo YouTube.

La puissance de ce hack réside non seulement dans le fait qu’il puisse se faire à distance, mais aussi qu’il autorise une infection de masse. En effet, le code malveillant est diffusé en broadcast et peut donc être capté par l’ensemble des téléviseurs qui se trouvent aux alentours de l’antenne DVB-T. Dans des zones densément peuplées, il y a de quoi faire un malheur. Et cela d’autant plus que, selon le chercheur, près de 90 % des modèles de téléviseurs intelligents commercialisés en 2016 pourraient être vulnérables à cette attaque, à condition de trouver des failles équivalentes dans les navigateurs. Autre particularité intéressante pour un attaquant : l’infection est persistante. Un reboot ou un reset aux réglages d’usine ne permet pas de s’en débarrasser.

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.