Le GTAG, le Google’s Threat Analysis Group, sonne l’alarme. De faux chercheurs en sécurité ciblent de vrais experts reconnus afin de mieux pouvoir pirater leurs machines ou leurs infrastructures de recherche en cybersécurité.

Selon ce groupe de spécialistes travaillant pour Google, cette bande bien organisée serait « une entité dépendante d’un gouvernement et basée en Corée du Nord ». Les méthodes utilisées sont assez conformes à celles dont usent généralement les pirates de cette partie du Globe : approcher leur victime via les réseaux sociaux. Une fois celle-ci prise dans leur filet, ils leur envoient des mails pour échanger et leur donner accès à des espaces où sont, soi-disant, concentrés les résultats des recherches en cours. En cliquant sur le lien, les victimes provoquent l’installation de backdoors sur leurs machines.

Seuls les utilisateurs ayant des PC tournant sous Windows et utilisant le navigateur Chrome semblent avoir été la cible de ces usurpateurs.

Des cyber-usurpateurs aux méthodes de faussaires imaginatives

Se présentant comme des experts chevronnés, les pirates demandent à leurs victimes de les épauler, afin de mener à bien des travaux de recherche sur de potentielles failles découvertes sur des sites, des logiciels ou des services communément utilisés.

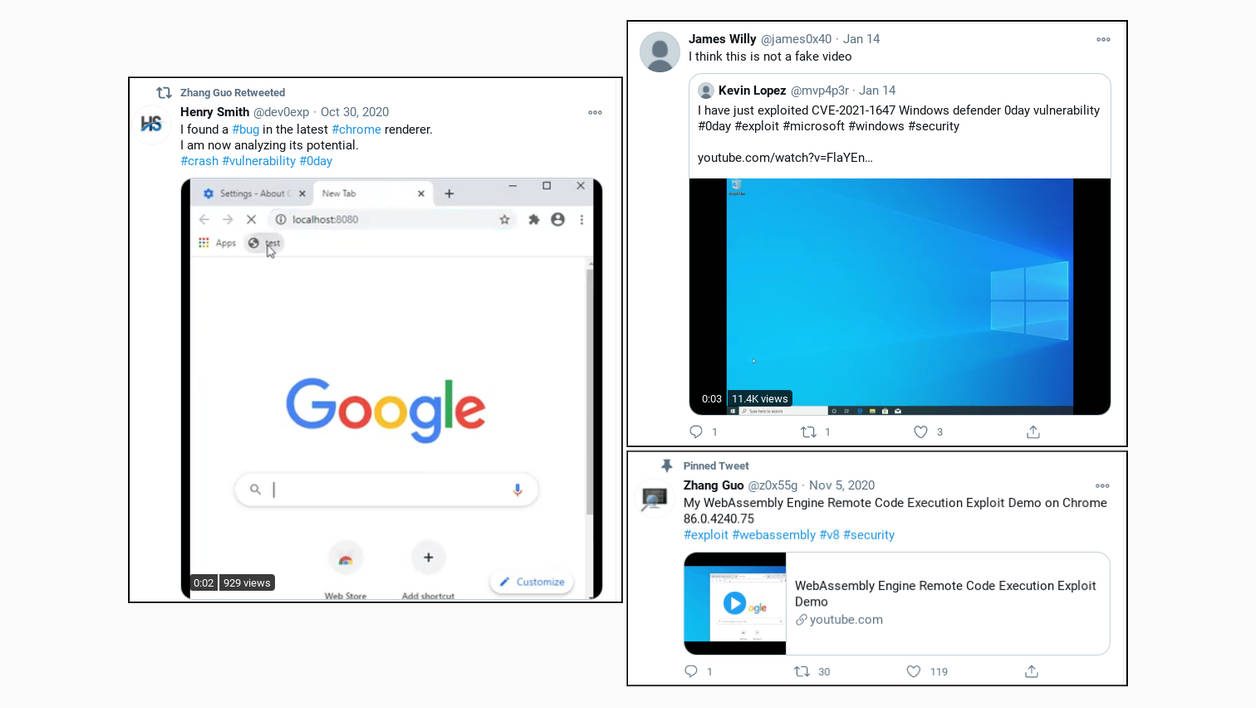

Pour apporter un maximum de crédit à leur supercherie, ces pirates sont allés jusqu’à créer de faux sites web et de faux blogs, tout comme de faux comptes sur différents réseaux sociaux. Des pages sur lesquelles ils relaient et commentent les découvertes de failles – déjà bien connues et colmatées – ou font démonstration de leur savoir-faire en matière de détection de brèches de sécurité.

Par mesure de prévention, l’équipe GTAG a listé tous les comptes, les noms de domaines et tous les sites connus et utilisés par ces pirates jusqu’à présent au sein de l’article d’avertissement posté sur son blog.

D’autre part, comme le navigateur Chrome semble être le point commun à toutes les victimes, le TAG demande à ces dernières de soumettre des demandes de recherche de failles via les outils à dispositions. Ou, mieux, de lui faire part de toute découverte de faiblesse dans le code et qui pourrait les aider à mieux comprendre les mécanismes utilisés par le biais du Chrome’s Vulnerability Reward Program.

Source : Google TAG

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.