Une vague de menaces s’apprête à déferler sur le web en 2024. Les cybercriminels vont notamment se servir de l’intelligence artificielle, des deepfakes et de QR Codes frauduleux pour piéger les internautes. Pour vous protéger contre les hackers et leur nouvel arsenal, il faut prendre une série de bonnes résolutions.

À lire aussi : Les données de milliers d’automobilistes européens ont été piratées

Choisir enfin un vrai bon mot de passe

Trop souvent, les utilisateurs facilitent le travail des pirates en négligeant le choix de leur mot de passe. De nombreuses études montrent en effet que les internautes choisissent encore et toujours des codes faciles à deviner ou à cracker à l’aide d’un logiciel spécialisé. D’après une étude de NordPass parue l’an dernier, les internautes optent toujours pour des mots de passe faciles à deviner, comme les tristement célèbres password, 123456 et 123456789. Pourtant, le choix d’un mauvais mot de passe peut évidemment avoir de graves conséquences en matière de sécurité en ligne. En devinant votre mot de passe, un hacker peut accéder à l’intégralité de vos comptes, qu’il s’agisse de votre profil Facebook, de vos mails sur Gmail ou encore de données plus sensibles, sur une plateforme comme PayPal.

Les géants de la technologie sont également concernés, et négligent parfois d’utiliser un vrai bon mot de passe. C’est le cas de Microsoft. L’éditeur américain a pris le risque de sécuriser un compte de test plus utilisé avec un code répandu et simple à deviner. Résultat : des hackers russes ont pris le contrôle du compte et s’en sont servis pour pénétrer dans les messageries des dirigeants du groupe en se servant des autorisations déjà accordées. Finalement, des données ont été dérobées. C’est bien la preuve qu’un bon mot de passe est essentiel. Si vous n’êtes pas encore convaincu, on vous conseille de découvrir ces quatre faits divers où le choix du mot de passe a été négligé, avec des conséquences désastreuses. C’est LA résolution à prendre en 2024.

Arrêter de recycler vos mots de passe

Dans la même optique, on vous recommande chaudement de ne surtout pas recycler vos mots de passe. Là encore, cette pratique, beaucoup trop répandue, facilite grandement la tâche d’un cybercriminel. Une fois qu’il est parvenu à découvrir votre code unique, par le biais d’une fuite de données personnelles par exemple, il obtiendra sans effort un accès à plusieurs, voire à l’intégralité de vos comptes. Selon une étude de Dashlane, plus de la moitié des internautes n’ont qu’un seul mot de passe pour plus de 150 comptes.

Ne faites surtout pas comme certains des abonnés Netflix qui partagent leurs mots de passe avec leurs proches… mais continuent de se servir du même code pour sécuriser d’autres comptes. Une étude indique en effet que la moitié des individus qui partagent leur compte de streaming réutilisent le même mot de passe sur d’autres services en ligne. Vous offrez ainsi au proche avec qui vous partagez votre compte Netflix un accès à votre profil Facebook, Instagram ou Twitter. Par sécurité, on vous conseille de choisir un mot de passe différent pour chacun de vos comptes en ligne. Si vous avez du mal à retenir vos codes, n’hésitez pas à passer par un gestionnaire de mots de passe.

Se méfier de tout

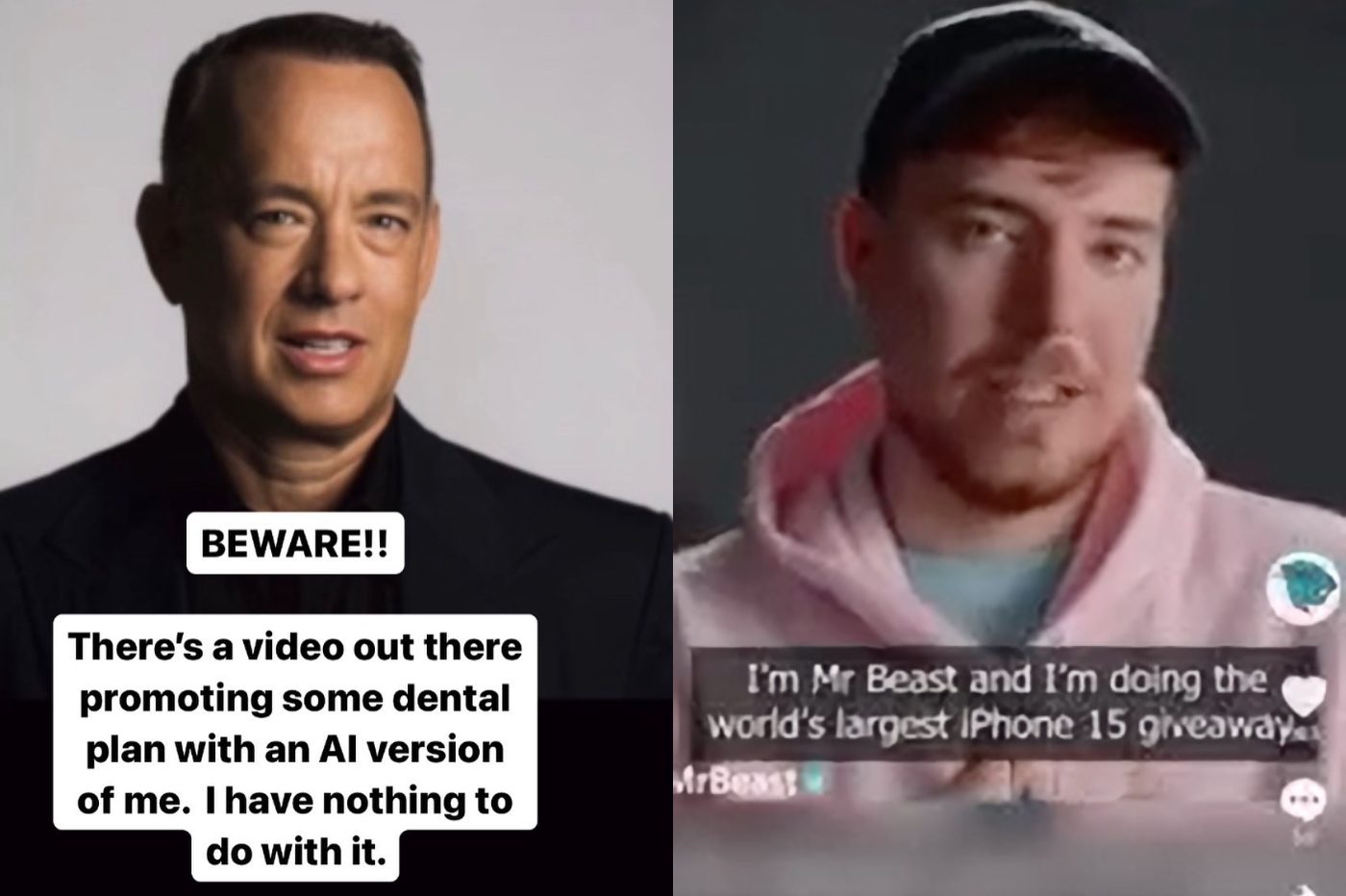

Avec l’essor de l’IA et des deepfakes, on vous recommande d’affûter votre esprit critique et de vous méfier d’absolument tout ce que vous voyez sur la toile. Armé d’une IA générative, un cybercriminel peut aisément usurper l’identité d’une personnalité… ou d’un de vos proches. Certains pirates sont en effet capables de cloner la voix d’un membre de votre famille ou d’un de vos amis pour vous convaincre de verser de l’argent ou de communiquer des données sensibles. Au moindre doute face à un comportement inhabituel, il vaut mieux prendre du recul et contacter la personne en question.

« Une personne qui prétend être votre « patron », un « membre de votre famille », un « collègue » ou quelqu’un d’autre dont la voix vous est familière peut appeler pour demander de l’aide d’urgence, ou pour aider quelqu’un qui vous contactera bientôt. Ces stratagèmes visent principalement à inciter les victimes à envoyer volontairement de l’argent aux malfaiteurs », explique Kaspersky, qui conseille de « poser une question à laquelle seule cette personne peut répondre » pour s’assurer de la véracité de ses dires.

Dans la même optique, gardez la tête froide si vous découvrez une offre incroyable en ligne. Si l’offre est trop belle pour être vraie, c’est qu’elle ne l’est pas. L’an dernier, des hackers ont d’ailleurs piégé de nombreux étudiants avec des offres très séduisantes, comme des PC portables gratuits ou des bourses d’étude. Les pirates se sont aussi appuyés sur le succès populaire de Barbie et Oppenheimer pour tendre un piège aux internautes. Durant l’été, de fausses offres promotionnelles pour des goodies ont en effet inondé la toile. Gardez à l’esprit que les cybercriminels sont très doués pour surfer sur les tendances.

Garder tous vos logiciels à jour

Pour combler les failles de sécurité et vous protéger des attaques, les développeurs déploient régulièrement des mises à jour de vos logiciels. Celles-ci empêchent un cybercriminel d’exploiter une vulnérabilité afin de pénétrer dans votre appareil… mais elles ne servent à rien si vous négligez de les installer. En oubliant d’installer les mises à jour, vous laissez tout simplement la porte ouverte aux hackers. Cela vaut pour tous les logiciels, installés sur votre PC, votre smartphone, votre tablette ou votre voiture, même les programmes anodins. Un logiciel obsolète peut en effet être exploité par un attaquant pour compromettre tout votre système.

Le gestionnaire de mots de passe LastPass l’a appris à ses dépens. Il y a deux ans, la société a été victime de deux attaques informatiques ayant abouti au vol des clés de chiffrement des sauvegardes des coffres-forts des clients. Après enquête, LastPass s’est rendu compte que l’opération entière reposait sur la négligence d’un de ses développeurs. Celui-ci utilisait une version obsolète de Plex sur son ordinateur personnel. En exploitant une faille de Plex, qui avait pourtant été corrigée par une mise à jour, les pirates ont pris le contrôle de la machine. Ils y ont installé un malware espion qui s’est emparé de données d’identification au cloud de LastPass. Apparemment, le développeur n’avait pas installé de mise à jour de Plex depuis plus de deux ans.

En installant les mises à jour, vous protégez vos appareils contre l’exploitation d’une faille et d’un nouveau type d’attaques, tout en obtenant des améliorations en matière de stabilité. C’est pourquoi on vous recommande chaudement de prendre le temps de garder vos logiciels à jour. N’hésitez pas non plus à activer les mises à jour automatiques pour ne plus avoir à y penser.

Activer l’authentification à deux facteurs

Pour améliorer la sécurité, la plupart des plateformes en ligne se sont mises à proposer une fonctionnalité intitulée l’authentification à deux facteurs. Ce procédé consiste à ajouter un second facteur d’authentification à vos comptes. En plus du mot de passe, vous devrez fournir un code fourni par SMS, par mail ou par le biais d’une application dédiée, comme Google Authenticator. De plus en plus d’internautes ont rapidement pris le pli d’activer la double authentification. En effet, 79 % des personnes interrogées par Cisco expliquent avoir utilisé ce mécanisme de sécurité.

Un hack survenu en début janvier 2024 démontre toute l’importance de l’authentification à deux facteurs. Peu après le Nouvel An, le compte de la Securities and Exchange Commission (SEC), le régulateur boursier des États-Unis, a été piraté. En prenant le contrôle du numéro de téléphone lié au compte X, un pirate a pu compromettre l’intégralité du profil de la SEC et publier des tweets mensongers. La SEC avait négligé d’activer un autre facteur d’authentification, en plus du SMS, comme l’envoi d’un code par mail.

Éviter les produits low cost truffés de virus

Une partie des appareils électroniques à prix cassé sont infestés de virus. C’est le cas de certains boîtiers Android TV. L’an dernier, une étude de Human Security, une société spécialisée dans la cybersécurité, a révélé que de nombreux boîtiers cachaient un malware préinstallé. Les chercheurs ont découvert près de 75 000 appareils Android infectés par un logiciel malveillant baptisé Badbox, capable d’orchestrer des fraudes publicitaires en affichant des pubs en arrière-plan ou d’utiliser l’appareil comme serveur proxy.

Pour éviter d’acheter un boîtier vérolé, on vous recommande de bien vérifier que l’appareil a été certifié par Google. Le géant américain encadre en effet tous les appareils tournant sous Android TV ou Google TV. Sur la boîte, vous devriez apercevoir un logo Play Protect, qui garantit que Google assure la sécurité du terminal. Notez que Google a mis en ligne la liste complète des boîtiers vendus par ses partenaires sur son site. Afin de passer à la caisse, on vous conseille de vérifier la présence de la marque dans la liste.

De même, Kaspersky rappelle que beaucoup des smartphones et des tablettes Android vendues à bas prix par des marques méconnues représentent un danger votre sécurité. Dans certaines références à l’historique douteux, on trouve des virus installés dès la sortie de l’usine. Avant d’acheter un appareil dont le prix est particulièrement agressif, faites preuve de prudence et renseignez-vous un minimum sur la marque. Vous pourriez y perdre bien plus que le prix de l’appareil…

Ne pas installer n’importe quoi

Pour pénétrer sur l’appareil de leurs cibles, les cybercriminels ont pris l’habitude de cacher des malwares dans des applications ou des logiciels en apparence inoffensifs. On peut trouver ces applications sur des boutiques officielles, comme le Play Store, sur des plateformes tierces ou par le biais d’APK disponibles en ligne. Régulièrement, des chercheurs en sécurité informatique repèrent d’ailleurs des virus redoutables, comme SecuriDropper ou encore Xenormorph. Ces maliciels peuvent faire d’importants dégâts sur votre téléphone ou sur votre ordinateur, en dérobant votre argent ou en volant vos mots de passe.

Malgré sa réputation, Apple n’est pas épargné. Ces derniers mois, de nombreux virus taillés pour s’attaquer à macOS ont été identifiés par les chercheurs. Un malware capable de voler des informations sensibles s’est notamment caché dans une publicité visible sur la première page de Google. On vous recommande donc de prendre la résolution de ne plus installer n’importe quelle application ou n’importe quel logiciel sur votre appareil. Dans la plupart des cas, il est en effet possible de comprendre la supercherie avant qu’il ne soit trop tard. Avant d’installer une app sur une boutique officielle, consultez scrupuleusement les commentaires des autres usagers. Bien souvent, ils permettent de comprendre que quelque chose ne tourne pas rond. Si vous avez trouvé un fichier d’installation en ligne, assurez-vous qu’il provienne d’un site fiable. Au moindre doute, abstenez-vous.

Redémarrer régulièrement son smartphone

Plusieurs experts en sécurité informatique recommandent aux utilisateurs de rédémarrer leur smartphone une fois tous les jours. Cette habitude oblige toutes les applications, et tous les processus en cours à l’arrière-plan, à cesser pour un temps. En éteignant et en rédemérrant le téléphone, vous mettez donc des batons dans les roues d’un éventuel malware qui serait parvenu à infecter l’appareil.

Vous pouvez par exemple aisément perturber le déroulement d’une attaque, comme les offensives de type « zéro click », qui se déroulent sans que la victime ne doive interagir avec l’écran. C’est une solution toute simple pour améliorer la sécurité de votre smartphone. Une recommandation partagée par la NSA (National Security Agency), l’organisme gouvernemental chargé de la sécurité informatique des États-Unis, qui recommande d’éteindre un mobile au moins deux fois par semaine.

Éviter les bornes de recharge et les réseaux Wifi publics

Les bornes de recharge pour smartphone, massivement présentes dans les aéroports, les hôtels ou les centres commerciaux, ne sont pas sans danger. D’après le FBI (Federal Bureau of Investigation), une agence fédérale des États-Unis, les pirates sont en mesure de glisser des logiciels malveillants au sein des bornes. Une fois que vous y connecterez votre téléphone, le malware peut pénétrer dans celui-ci, qu’il s’agisse d’un iPhone ou d’un smartphone Android. Le virus peut alors s’emparer de vos données et verrouiller l’appareil. Tournez-vous plutôt vers une batterie externe pour recharger votre appareil lors de vos déplacements.

De même, on vous recommande d’éviter, ou de choisir avec parcimonie, les réseaux Wifi accessibles au public. Un pirate peut en effet déployer un réseau factice, qui imite le réseau public officiel. Une fois que vous y connecterez votre smartphone ou votre PC, vous tomberez dans les filets du hacker. Celui-ci pourra par exemple exfiltrer toutes les données que vous partagez lorsque vous êtes connecté au réseau. Il peut aussi afficher des pages de connexion frauduleuses, uniquement conçues pour subtiliser vos identifiants. Avant de vous connecter à un réseau public, assurez-vous qu’il s’agit bien du réseau de votre hôtel ou de l’aéroport. Si un caractère est différent, il pourrait s’agir d’un leurre. De même, abstenez-vous au maximum d’échanger des données sensibles lorsque vous êtes connecté à un réseau public.

Ne pas céder au chantage d’un ransomware

Enfin, on vous conseille de ne pas verser d’argent aux pirates spécialisés dans les ransomwares. Si votre entreprise ou votre ordinateur personnel est tombé entre les mains d’un gang de hackers, une rançon ne changera absolument rien au destin de vos données. Selon les experts, de nombreux pirates n’hésitent pas à divulguer ou à vendre les données malgré le versement de la rançon.

Pire, la majorité (80 %) des entreprises qui cèdent au chantage sont à nouveau visées par une attaque par ransomware dans les années suivantes, indique une étude menée par Cybereason. Par ailleurs, si vous accédez à la demande des pirates, vous encouragez les cybercriminels à s’en prendre à d’autres victimes. Alors que le nombre d’offensives grimpe en flèche, il est essentiel de ne pas négocier avec les pirates.

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.