Certains malwares n’hésitent pas à aller jusqu’au bout de leur funeste dessein, quitte à endommager le matériel de leurs victimes. C’est notamment le cas de « Loapi », un cheval de Troie qui installe sur les smartphones Android un logiciel de minage de moneros tellement actif qu’il fait surchauffer les composants électroniques et peut déformer la batterie d’un terminal. C’est en tous cas ce que viennent de découvrir les chercheurs en sécurité de Kaspersky Labs qui ont analysé ce code malveillant… Et qui, après leurs tests, ont vu leur smartphone gonfler dangereusement.

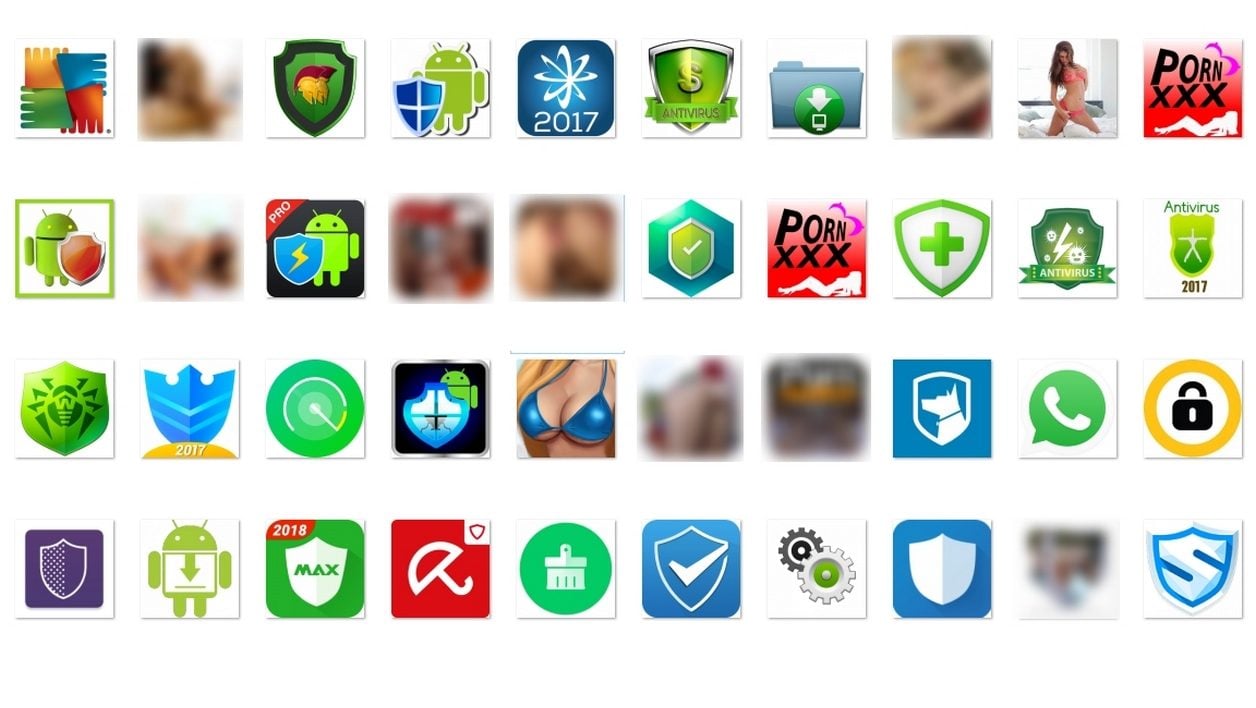

Loapi se cache dans de fausses applications porno ou de sécurité informatique, faisant parfois référence à des marques connues. Ces applis ne sont pas diffusées par Google Play Store, mais au travers de campagnes publicitaires ou de spam par SMS qui tentent de rediriger l’utilisateur vers un site de téléchargement. Pendant l’installation, la fausse appli va demander les privilèges administrateur. On ne peut pas y échapper : l’écran réapparait en boucle jusqu’à ce qu’il accepte.

Le malware va ensuite installer en douce cinq modules malveillants. Le proxy HTTP permet aux pirates d’envoyer des requêtes web, par exemple pour lancer des attaques DDoS. Le « webcrawler » a pour objectif de souscrire automatiquement à des services payants avec facturation automatique par l’opérateur. Le module SMS permet au malware de dialoguer avec les serveurs de commande et contrôle et de valider la souscription aux services payants. Le module publicitaire affichera des bannières et des écrans de réclame, ouvrira automatiquement certaines pages web et installera des applis. Enfin, comme nous l’avions déjà mentionné, le malware est doté d’un module de minage de moneros qui, visiblement, n’est pas encore très bien calibré vu le dommage matériel qu’il peut induire.

Il désinstalle les éventuels antivirus

Loapi est également doté de fonctions de protection automatique. S’il détecte le téléchargement et l’installation d’un antivirus par exemple, il affichera une fausse alerte de malware et incitera l’utilisateur à désinstaller ce logiciel gênant. Là encore, ce message sera affiché en boucle tant que la désinstallation n’aura pas été validée. Le cheval de Troie est également capable de détecter si l’utilisateur veut désactiver ses privilèges administrateur dans le menu Paramètres. Dans ce cas, il va procéder instantanément à la fermeture de ce menu.

Au final, ce malware est assez complet, sophistiqué et bien architecturé. La seule chose qu’il lui manque est une fonction d’espionnage. Mais celle-ci va probablement arriver dans une version ultérieure, estiment les chercheurs. Pour s’en débarrasser, l’utilisateur n’aura pas d’autre choix que de redémarrer son smartphone en « Safe mode » qui bloquera l’exécution du cheval de Troie. Il pourra alors désinstaller enfin ce trublion applicatif.

🔴 Pour ne manquer aucune actualité de 01net, suivez-nous sur Google Actualités et WhatsApp.